Qubes OS: quando la sicurezza diventa architettura

Immagina un sistema operativo che non si limiti a “difendersi” dalle minacce, ma che le renda quasi irrilevanti per progettazione. Non un antivirus, non un firewall aggiuntivo, ma una vera filosofia: separare tutto in compartimenti stagni.

Benvenuto nel mondo di Qubes OS.

L’idea alla base è semplice quanto potente: se le applicazioni non sono collegate direttamente al sistema, anche quando qualcosa va storto il danno resta confinato. Il rischio non scompare completamente, ma viene drasticamente ridotto.

In altre parole: invece di avere un unico grande ambiente dove tutto convive - browser, file personali, chat, sistema operativo - Qubes OS divide il computer in piccoli ambienti isolati chiamati Qube.

Sicurezza tramite compartimenti stagni.

Pensa a una nave. Se lo scafo ha compartimenti stagni, una falla non affonda tutta la nave: l’acqua resta confinata in una sezione.

Qubes OS applica esattamente questo principio alla sicurezza informatica.

Ogni attività avviene in un ambiente separato:

- navigazione web

- chat

- gestione dei file

- home banking

- test di software

Se uno di questi ambienti viene compromesso, gli altri restano intatti.

L'architettura di Qubes OS

Il sistema è organizzato come una piccola città digitale, con ruoli ben definiti.

Alla base troviamo dom0, il cuore del sistema.

È il livello che controlla l’intera architettura, ma - ed è qui il punto cruciale - non è connesso a internet. Questo lo rende estremamente difficile da attaccare.

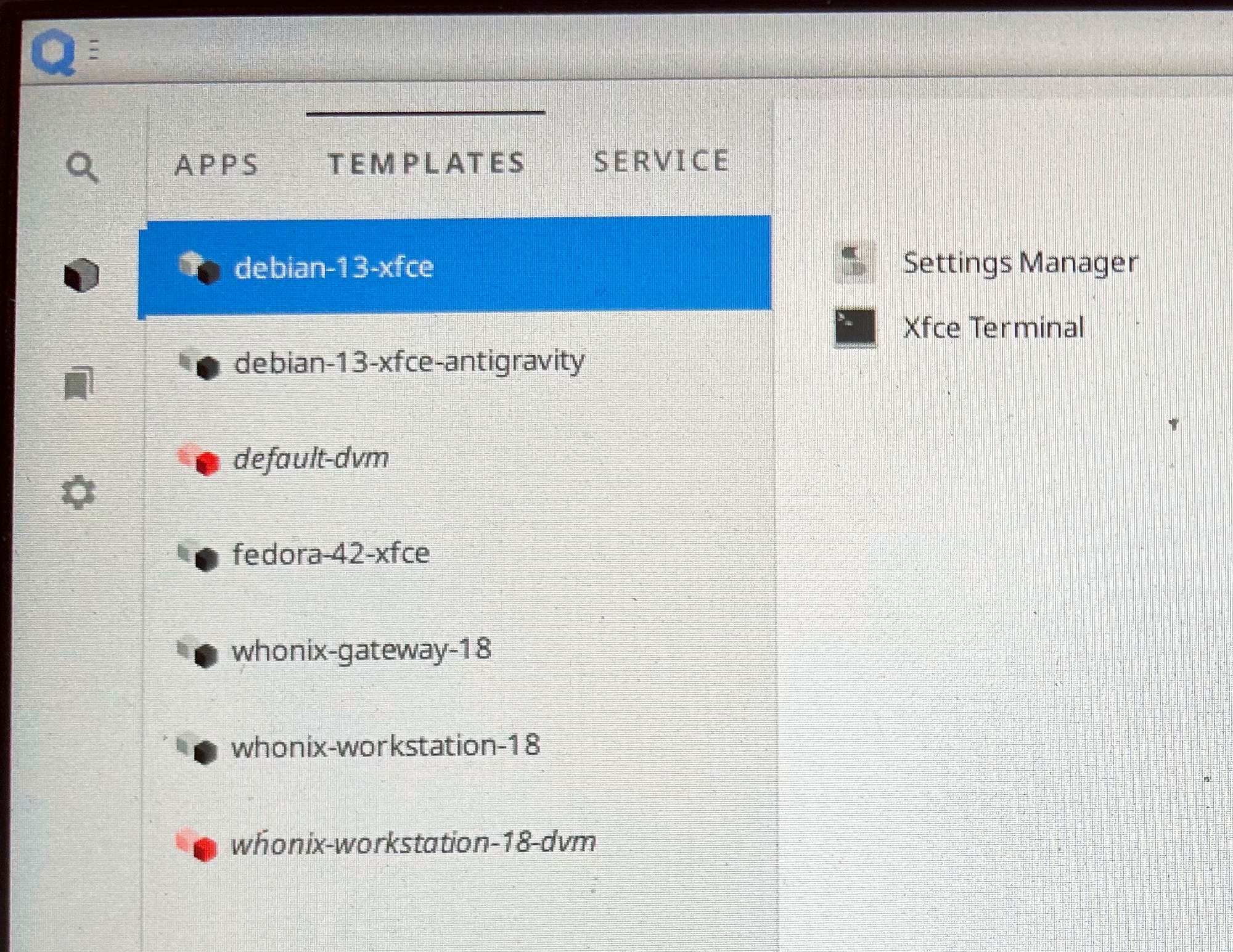

Poi arrivano i Template Qube.

Sono le "madri" delle macchine virtuali: ambienti base (spesso Fedora o Debian) in cui vengono installate le applicazioni.

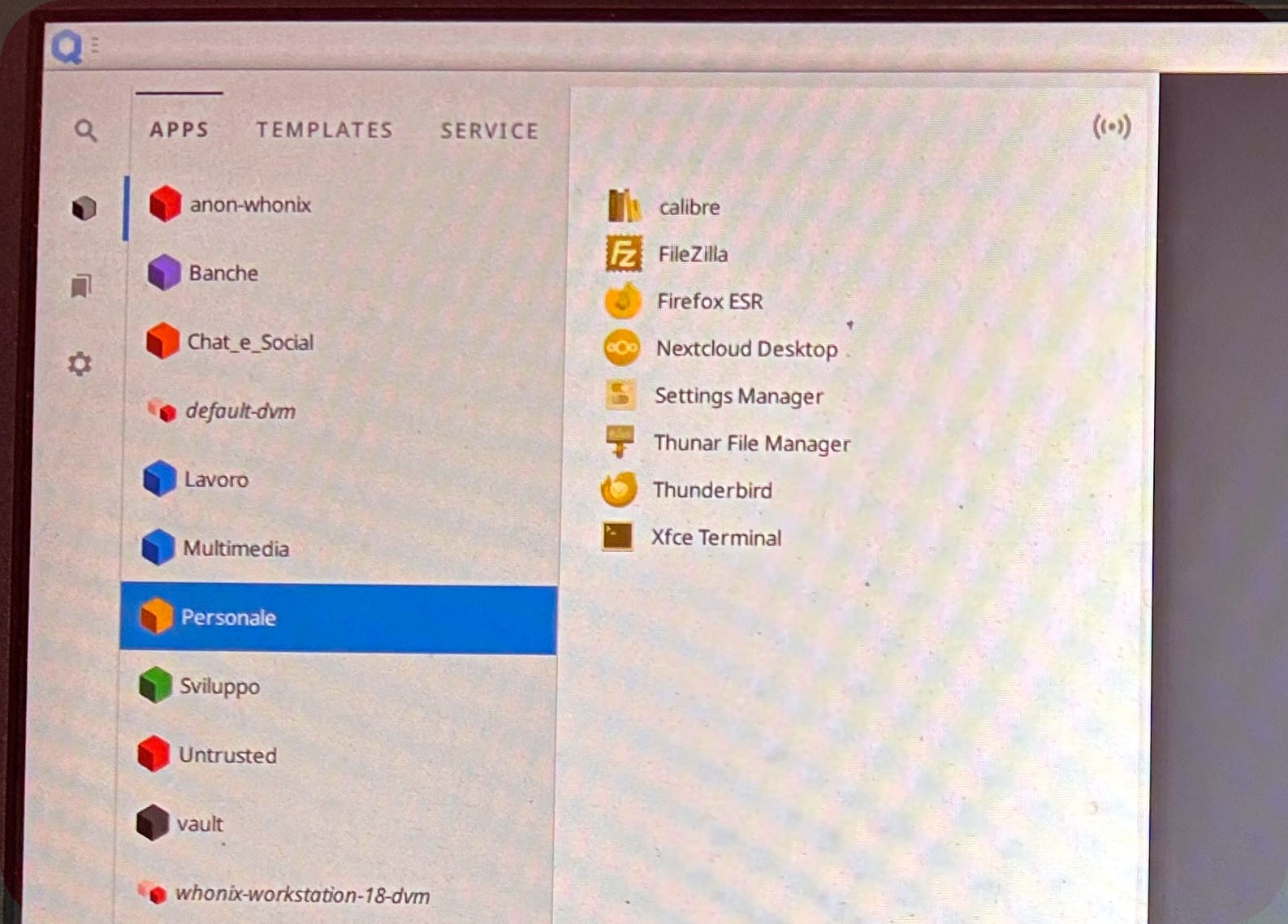

Da questi template nascono gli Application Qube, cioè gli ambienti operativi in cui lavoriamo davvero.

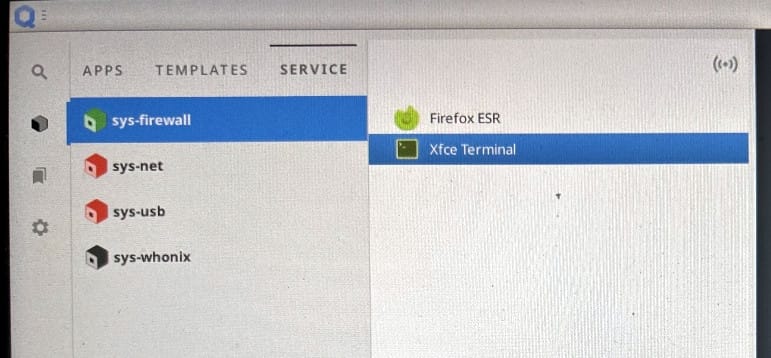

Accanto a questi esistono alcuni Qube di servizio molto importanti:

- sys-firewall: applica le regole di sicurezza

- sys-net: gestisce le periferiche di rete

- sys-usb: gestisce i dispositivi USB

- sys-whonix: permette l’accesso a internet tramite TOR

Questa separazione evita che una periferica o una connessione compromessa possa accedere direttamente al sistema principale.

I diversi tipi di Qube

Non tutti gli ambienti sono uguali. Qubes OS offre diverse tipologie, ognuna pensata per uno scopo preciso.

Template Qube: è l’ambiente base dove si installano le applicazioni.

Application Qube: è lo spazio di lavoro quotidiano: utilizza il template ma mantiene separati i dati.

Standalone Qube: una macchina virtuale completamente indipendente, ideale per test o esperimenti.

Disposable Qube: il più affascinante: un ambiente usa e getta che viene distrutto appena lo chiudi.

Scenari reali di utilizzo

Il bello di Qubes OS è che puoi adattarlo alle tue attività quotidiane.

Navigazione sicura

Vuoi visitare siti affidabili e chattare su Gajim?

Basta un Application Qube con Firefox e Gajim, collegato al firewall.

Testare un sistema operativo

Vuoi provare qualcosa di nuovo senza rischiare?

Usa uno Standalone Qube, simile a una macchina virtuale in VirtualBox.

Navigare su siti rischiosi

Quando il livello di rischio sale, entra in gioco Whonix. Un Qube collegato a sys-whonix instrada tutto il traffico attraverso la rete TOR, migliorando privacy e anonimato.

Situazioni ad alta sicurezza

Per attività delicate - come home banking o comunicazioni istituzionali - puoi usare un Qube dedicato con accesso molto limitato alla rete.

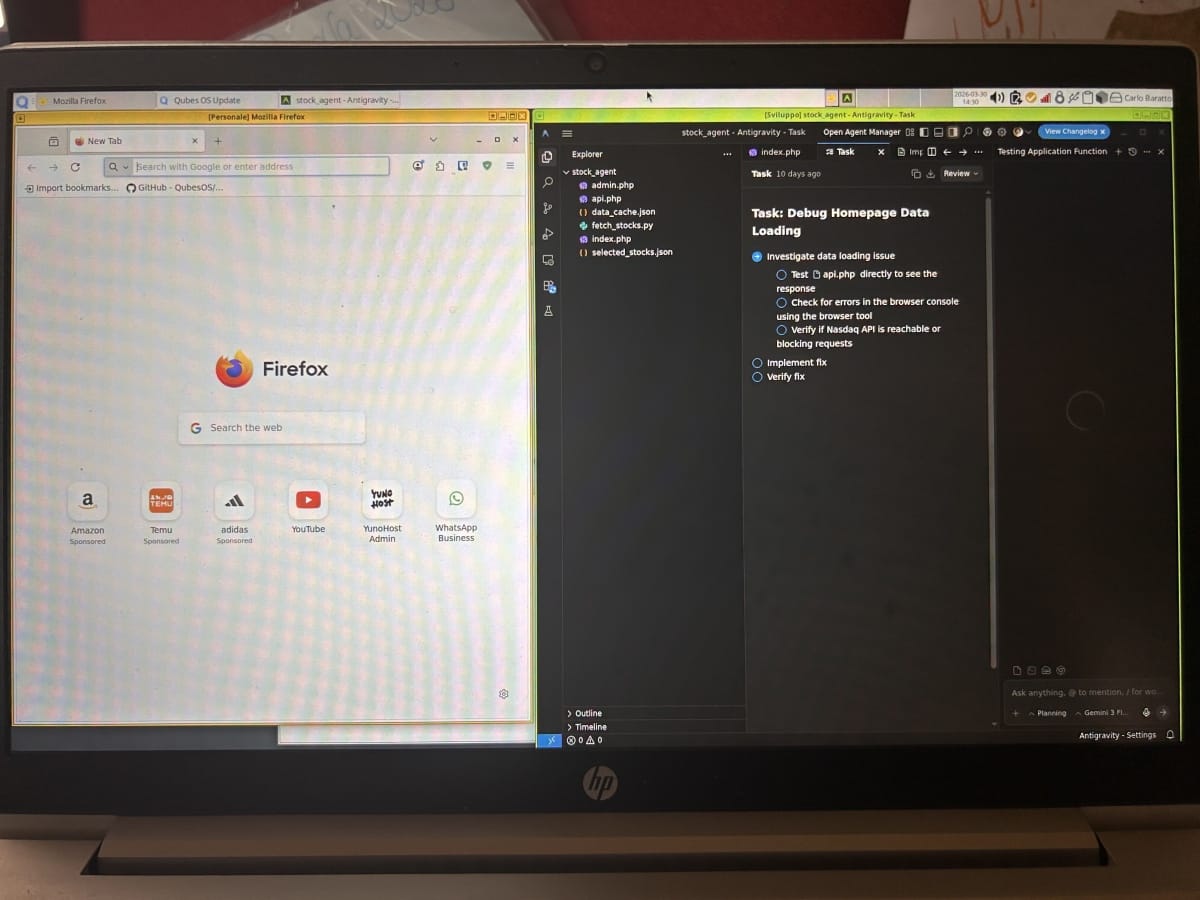

Testing di agenti AI o software sperimentale

Vuoi provare qualcosa di potenzialmente pericoloso?

Crei un Qube isolato, installi solo ciò che serve, e se qualcosa esplode… nessun problema. Basta cancellarlo.

I Qube possono comunicare?

Sì, ma solo quando lo autorizzi tu.

Puoi controllare:

- copia e incolla tra ambienti

- trasferimento di file

- comunicazione tra Qube

Tutto passa attraverso policy di sicurezza configurabili.

Questo significa che gli ambienti non sono completamente isolati, ma la comunicazione è sempre sotto controllo.

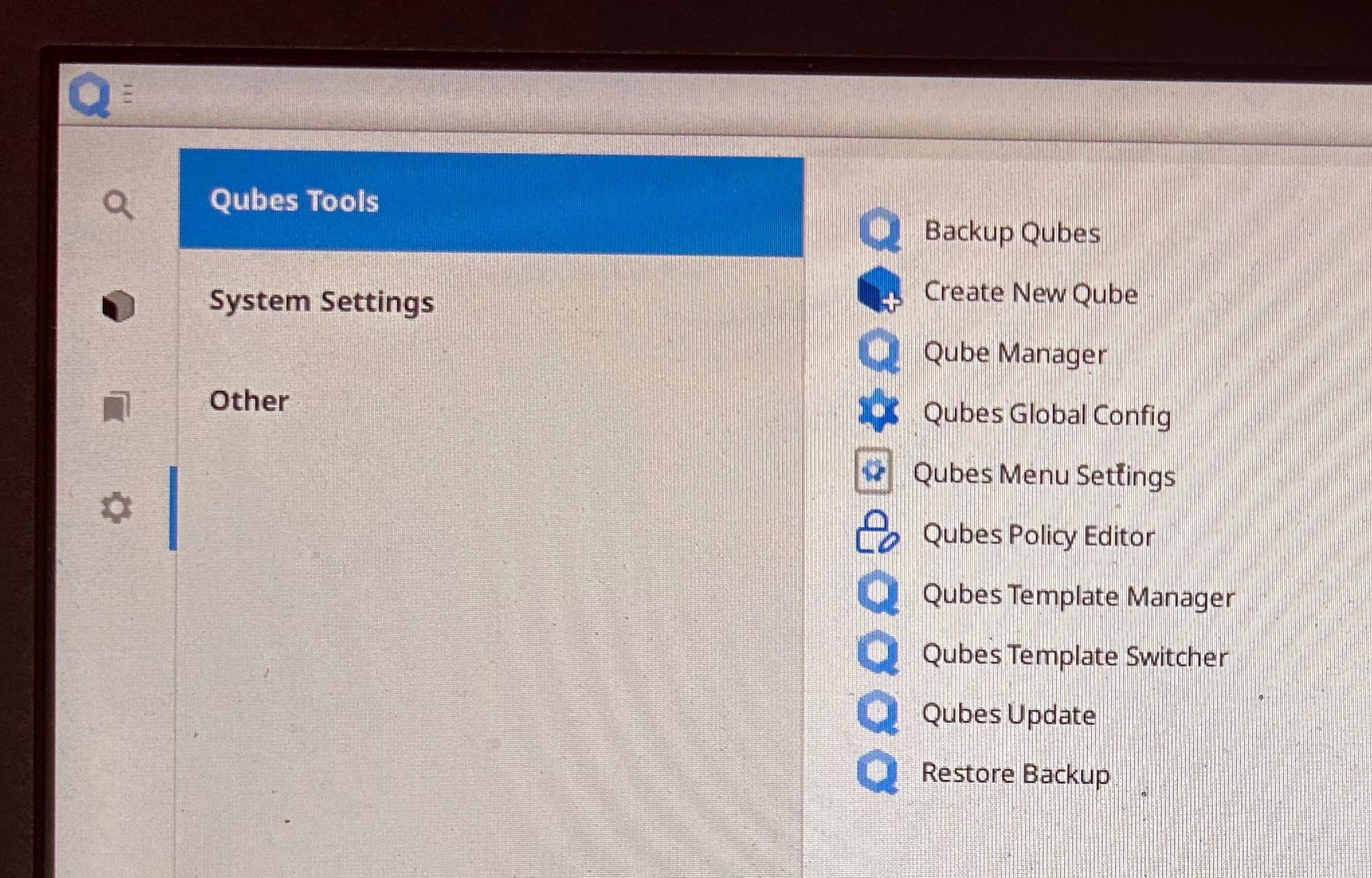

Gli strumenti di gestione

Qubes OS include una serie di strumenti per controllare tutto il sistema:

- Qube Manager per gestire gli ambienti

- Template Manager per amministrare i template

- Template Switcher per cambiare base ai Qube

- Policy Editor per le regole di sicurezza

- Qubes Update per aggiornare il sistema

- Backup e Restore per salvare e ripristinare l’intero ambiente

Il risultato è un ecosistema potente ma sorprendentemente organizzato.

Una filosofia più che un sistema operativo

Qubes OS non è pensato per essere il sistema più semplice da usare.

È progettato per essere uno dei più sicuri mai realizzati per un computer personale.

Il principio è radicale:

Non fidarti delle applicazioni. Isolale.

È un approccio quasi biologico alla sicurezza: ogni processo vive nel suo “organismo” separato.

La sicurezza informatica spesso viene vista come una corsa continua tra attacco e difesa. Qubes OS prova un approccio diverso: ridisegnare il campo di gioco.

E quando l’architettura è fatta bene, molte battaglie semplicemente… non iniziano nemmeno!